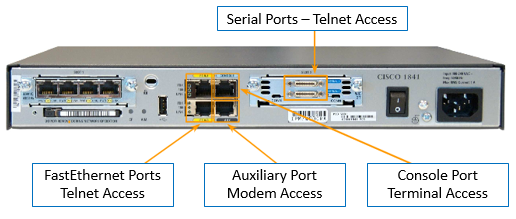

En router eller switch saknar både skärm och tangentbord, vilket innebär att du behöver använda andra metoder för att konfigurera och hantera dessa enheter. Det finns flera sätt att få åtkomst till en switch eller router, varav de vanligaste är via en konsolport (Console port), Telnet, SSH eller AUX-porten.

Konsolport

Cisco-routrar och switchar har som standard inget lösenord för konsolporten. Konsolporten är särskilt viktig när routerns eller switchens gränssnitt saknar IP-konfigurationer, eftersom den möjliggör initiala konfigurationer. Dessutom kan konsolporten vara avgörande när andra fel uppstår som förhindrar enheten från att fungera normalt. I sådana fall är konsolporten den primära metoden för åtkomst, och den används även för att utföra lösenords återställningar (password recovery).

För att använda konsolporten behöver du, utöver rätt konsolkabel, en adapter för att ansluta till en USB-port på din dator. Konsolkabeln ansluts till enhetens konsolport och adaptern till datorns USB-port. Numera finns det moderna varianter där adaptern och konsolkabeln är integrerade i en enhet för enklare användning.

|

|

|

För att ansluta till en router eller switch via konsolporten behöver du också ett terminal emulerings program. Detta program fungerar som en virtuell terminal och gör det möjligt att kommunicera med enheten. Vanliga terminalemulatorer inkluderar PuTTY, Tera Term, Minicom och SecureCRT.

Inställningar

När en konsolkabel är ansluten till en USB-adapter och kopplad till routerns eller switchens konsolport, bör anslutningen konfigureras som en seriell uppkoppling. De vanligaste inställningarna för en seriell uppkoppling är följande:

- 9600 bits per second (överföringshastighet)

- 8 data bits (antal databit per överföring)

- No parity (ingen paritetskontroll)

- 1 stop bit (fungerar även med 2 stop bitar)

- No flow control (ingen flödeskontroll)

Telnet och SSH

För att få fjärråtkomst till en switch, till exempel via SSH eller Telnet, måste switchen IP-konfigureras. Detta innebär att switchen behöver en IP-adress för att kunna kommunicera över nätverket, precis som en dator eller router. Denna IP-adress gör det möjligt för administratörer att ansluta till switchen från en annan plats i nätverket och utföra konfigurationer eller övervaka enheten.

En metod för fjärråtkomst till en switch eller router är Telnet. Till skillnad från en direkt konsolanslutning kräver Telnet aktiva nätverkstjänster för att fungera. För att Telnet ska kunna användas måste nätverksenheterna ha minst ett aktivt interface som är IP-konfigurerat. Telnet är en server-klient-tjänst, vilket innebär att kommunikationen sker mellan en Telnet-server och en Telnet-klient. Cisco IOS-enheter inkluderar en inbyggd Telnet-server som startas automatiskt när enheten startas, samt en Telnet-klient. Cisco-switchar och routrar kan hantera flera samtidiga Telnet-sessioner genom användning av virtuella terminalsessioner (VTY). Av säkerhetsskäl kräver Cisco IOS att Telnet-sessioner skyddas med ett lösenord.

Notera: Telnet är som standard inaktiverat på Windows-klientdatorer.

Secure Shell (SSH) är ett säkrare alternativ till Telnet. SSH erbjuder starkare lösenordsautentisering och krypterar all kommunikation mellan klient och server. För att säkerställa en säker anslutning bör du alltid använda SSH istället för Telnet när det är möjligt.

SSH konfiguration

För att konfigurera SSH på en switch eller router behöver enheten först ha ett tilldelat namn och ett domännamn. Dessutom måste de virtuella terminalsessionerna (VTY) konfigureras, och ett användarkonto med rätt behörigheter måste skapas.

- Verifiera SSH stöd: show ip ssh

- SSH kan inte aktiveras om hostname har inte konfigurerats.

- Om ingen utdata visas, det innebär att SSH stöds inte.

- inte alla IOS stödjer SSH och inte alla IOS kör SSH version 2.

- Konfigurera SSH version 2 med kommandot: ip ssh version 2

- Konfigurera en IP-domän: ip domain-name

- Generera RSA nycklar: crypto key generate rsa

- I fall RSA-nycklarna ska tas bort exekvera kommandot: crypto key zeroize rsa

- Konfigurera användaridentifiering. En SSH server konfigurerat på en router kan autentisera användare lokalt eller med hjälp av en annan autentiserings-server.

- För att skapa ett användarkonto exekvera kommandot username <kontonamn> secret <lösenord>

- Konfigurera VTY terminaler med kommandot transport input ssh

VLAN 1 är standard-VLAN på de flesta switchar och används ofta för hantering av nätverksadministration och kommunikation mellan nätverksenheter. Eftersom VLAN 1 är förkonfigurerat och aktiverat på alla portar som standard, är det ofta det första VLAN som IP-adresseras när man konfigurerar en switch för fjärråtkomst. Detta gör att administratörer snabbt och enkelt kan ansluta till switchen för att utföra ytterligare konfigurationer.

I senare skeden kan administratörer välja att flytta hanteringsfunktionerna till ett annat, dedikerat VLAN för att öka säkerheten och separera hanteringstrafik från annan nätverkstrafik. Men i början, när en switch konfigureras för första gången, är det vanligt att VLAN 1 används för denna initiala IP-konfiguration.